donare questa chicca di "reversing”(grossolanamente parlando perché non sarebbe un vero e proprio

reversing) per riuscire ad usufruire di programmi P2P, messaggistica istantanea o chatting in tutta

tranquillità e comodità.

Questo mio articolo è mirato a tutti quegli utenti che vogliono usufruire del P2P, e programmi simili, con i

loro vantaggi/svantaggi anche in situazioni e realtà sistemistiche ben strutturate che vietano l’uso degli

stessi attraverso l’uso di ACL Cisco, Application Layer Firewall oppure Server Proxy che implementano

soluzioni di content‐filtering avanzato.

Premesso ciò, e dato per scontato che sapete cosa sia un firewall e quali siano le sue funzioni e

metodologie di implementazione, passiamo ad illustrare come poter attuare il "reversing” di un firewall

Layer7 oppure di un proxy aziendale/scolastico che blocchi il P2P in tutta la rete che deve proteggere.

Innanzitutto, per cominciare dobbiamo scaricare un programma che ci aiuterà in questo intento e che si

chiama HTTP‐TUNNEL e che potete scaricare dal mirror che ho usato per l’upload HTTP-TUNNEL

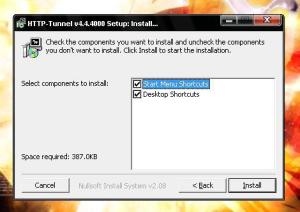

Una volta scaricato questo software, lanciate l’installazione e vi troverete di fronte ad una schermata come

questa che vi mostro di seguito

Clicchiamo su Next e così ci troveremo nella schermata successiva che vi riporto qui sotto:

Qui potremmo scegliere se inserire icone e i riferimenti del programma sia sul desktop che nel Menù di

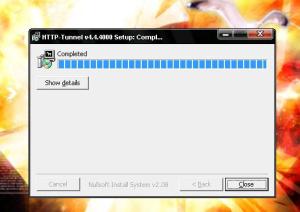

Avvio e quindi la scelta qui potrà essere soggettiva e a discapito dell’utente. Clicchiamo su Install e avviamo così il completamento della fase di installazione, che terminata ci restituirà una schermata come qui sotto.

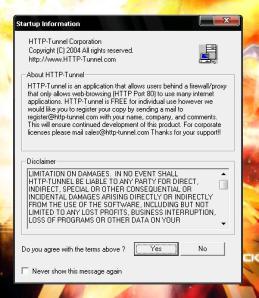

Ora clicchiamo su close e chiudiamo così la procedura di installazione definitivamente. Ora lanciamo il

programma e dopo ci verrà chiesto di approvare il contratto di licenza come illustrato dallo screen

sottostante

Spuntiamo l’opzione Never show This Message Again e poi approviamo le condizioni cliccando su Yes. Ora passiamo allo step successivo che vi mostro nel screen sotto‐stante

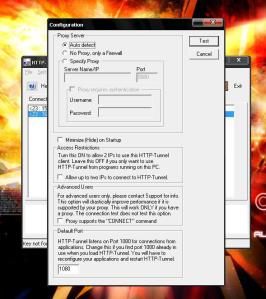

In questo passaggio ci verrà chiesto di scegliere che protezione bypassare, cioè se siamo dietro ad un

firewall, ad un proxy che richiede l’autenticazione e la connessione su una determinata porta oppure di

lasciare al programma il compito di individuare che protezione abbiamo a monte. Io consiglio di spuntare

l’opzione Minimize (Hide) on Startup, in modo che l’icona del programma sia ridotta nella tray‐bar all’avvio del PC, e di lasciare deselezionata l’opzione Allow up to two IP sto connect to http‐Tunnel

perché non l’ho testata a fondo, ma a quanto pare questa opzione

permette di far condividere il tunneling HTTP installato sul PC anche

per un altro PC che usa la condivisione della connessione tramite il

computer che stiamo configurando con questo programma. Per quanto

riguarda la voce Proxy supports the "Connect” command io direi che potete lasciarla disabilitata visto che molto spesso i proxy a livello aziendale sono in modalità transparent in modo da evitare la configurazione di tutti i singoli client con i parametri di connessione e supporto dello stesso.

A questo punto nella sezione Default‐Port lasciamo pure la porta 1080 oppure settiamo diversamente il numero di porta se abbiamo un daemon oppure un servizio in ascolto sulla stessa e quindi procediamo con il cliccare sul tasto Test in modo da verificare se il tunnel http Funziona alla perfezione e riesce ad uscire dalla nostra LAN.

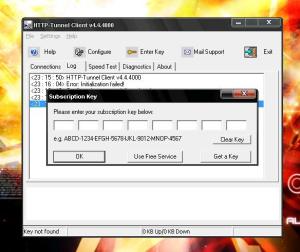

A questo punto, molto probabilmente, se è la prima installazione che facciamo ci si presenterà la suddetta

schermata:

Che possiamo bypassare cliccando su Use Free Service, che ovviamente renderà il servizio meno

performante del servizio abbonati che richiede l’inserimento della chiave di attivazione. Quindi decidiamo

noi se utilizzare il servizio Freeware e quindi accontentarci di prestazioni inferiori oppure di usufruire di un

servizio a pagamento per il quale vi rimando alla home page del produttore.

Fatto questo siamo quasi alla fine, ed eventualmente, se ci si dovesse presentare un messaggio di errore

come nello screen riavviamo

il nostro PC e controlliamo, rifacendo la procedura di Test spiegata

nello screen precedente cliccando sul tasto configure del programma.

Fatto questo passiamo alla configurazione dei programmi bloccati dal proxy o dal firewall e che vogliamo

riuscire a far bypassare.

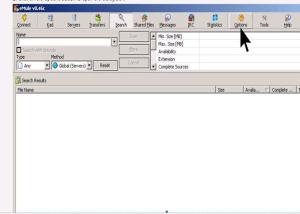

Ora in questo tutorial vi spiego come configurare eMule che io ho installato sul mio PC fortuitamente in

inglese e alla release 0.46C visto che avevo solo quella già disponibile ma che è identica alla versioni

successive e precedenti nel caso voi aveste una release differente.

Una volta installato eMule, e configurato lanciamolo e quando saremmo nello screen sotto‐stante

clicchiamo su Options, Opzioni per chi avesse la release in Italiano come indicato qui sotto:

E poi andiamo nel menù proxy e settiamo un proxy di tipo Socks 4, quindi senza il supporto per

l’autenticazione, e inseriamo come host LOCALHOST e come porta il numero di porta uguale a quella che abbiamo settato nella procedura di Test del programma http‐Tunnel che vi ho descritto tre screen fa. Il risultato dovrà essere come nello screen sotto‐stante:

Applichiamo le nuove configurazioni, e poi clicchiamo su OK.

Chiudiamo eMule e riavviamolo controllando che il servizio di

http‐Tunneling sia attivo e funzionante. Ora possiamo tranquillamente

usufruire del caromuletto che sarà addirittura schermato dal server

proxy del produttore del programma, che oltre a permetterci di

bypassare il nostro firewall o proxy aziendale(o scolastico che sia)

con questo software ci anonimizzerà pure sulla rete eDonkey e KAD

lasciandoci più tranquilli durante le nostre operazioni di download P2P

legale o illegale che sia.

Insomma questa semplice tecnica di reversing sistemistico

è molto facile ma soprattutto molto fattibile a tutti gli utenti.

Tuttavia questa tecnica sicuramente non gode di ottime performances

come l’utilizzo dello stesso programma a pagamento ma sicuramente ci fa

ottenere il risultato desiderato in semplicità e tranquillità.

Concludo informandovi che questa tecnica vale per qualsiasi programma P2P, di messaggistica immediata

come Messenger, Kopete o aMSN e vale anche per tutti i programmi di Chat come mIRC, ICQ.

Ovviamente per quest’ultimi cambia solo la parte finale di questo tutorial che prevede bensì la

configurazione del programma che vogliamo far reversare, sempre impostando come suo proxy locale

localhost e come porta la porta settata nel programma http‐Tunnel.

Spero di essere stato chiaro usando gli screen, e soprattutto avervi illustrato molto bene come poter

bypassare certi controlli tramite l’uso di questo programma che maschera tutti i pacchetti come pacchetti

del protocollo http e che quindi possono compiere il percorso di routing passando per un firewall oppure

per un proxy server; insomma con un piccolo stratagemma possiamo riuscire a bypassare i controlli e a

usufruire di alcuni servizi disabilitati a livello di infrastruttura.

Concludo ricordandovi che ogni operazione verrà molto probabilmente loggata dai NetAdmin

dell’infrastruttura, e pertanto potranno accorgersi dopo del tempo che cè qualcosa che non va a livello di

traffico.

Questa guida è stata scritta dal migliore sistemista che conosco, ThE_RaV[3]N